第1章:

インターネットの黎明期以来、私たちの生活はさらにデジタル化しています.

すべてがシフトしました。金融サービスから娯楽、医療記録まで.

デジタル化は多くの点で私たちの生活を楽にしてくれましたが、それはまた新しい挑戦をもたらしました。たとえば、平均的なアメリカ人は2019年にパスワードを4回盗まれました.

プライバシーの心配 ピュー研究所

プライバシーの心配 ピュー研究所

ザ・ 最新のデータ Pew Research Centerによると、アメリカ人が自分たちのデジタルライフをどのように見ているかを示しています。個人データとオンラインセキュリティに関する現在の心境は、次の2つのことを明らかにしています。

- アメリカ人の72%は、すべてのオンラインおよび携帯電話の活動が追跡されていると考えています。トラッカーは、広告主、テクノロジー企業、または他の企業に属していると彼らは信じています.

- アメリカ人の4分の3は、企業と政府がオンラインデータをどのように使用するかについて心配しています。.

グーグルやアマゾンのようなデジタル独占から自分を遠ざけることは今まで以上に重要です。残念ながら、 オンラインプライバシー これは、今日から始める必要があることです。この記事ではすべてを取り上げます。.

第2章:

データを保護する必要があるのはなぜですか?

多くの人が「私には隠すものがないので、会社が私を追跡しても大丈夫です」という考え方に固執します。 「オンラインのプライバシーについて心配する必要はありません。とにかく誰も私を気にしません」という同様の考え方は、2020年には機能しません。誰が誰であるかを学ぶ時が来ました。 追跡 あなたとその理由.

個人情報の収集は数十億ドル規模の業界です。誰かがあなたがどのサイトにアクセスし、どこにいるのかを明らかに気にします。本当のお金は、個人データをサードパーティ企業にまとめて販売することです。そしてこれはすべて合法です.

データを販売するソーシャルメディアに関するフォーブスの記事

データを販売するソーシャルメディアに関するフォーブスの記事

たとえば、GoogleやFacebookのサービスが無料ではないことはよくありません。これらのサービスに支払う通貨は、個人データです。 GoogleとFacebookは、広告主、サードパーティ企業、情報機関とデータを共有します.

誰から身を守る必要がありますか?

要するに、あなたが自分自身を守る必要がある3つの主要な「機関」があります.

ハッカー あなたのデータと情報を取り、それを利益のために販売することを目指します。近年、ランサムウェアも登場しており、料金を支払わない限り、デバイスを人質に取ってしまいます。.

広告主 あなたのデータをマイニングしようとします。上記のように、GoogleやFacebookなどの企業があなたのデータを取得するために市場に出ています。これは、ソーシャルネットワークからプライベートメールのスキャンまで多岐にわたります.

政府 しばしば彼らの住居をスパイします、そして誰もこれをよりよく見せませんでした エドワード・スノーデン. 残念ながら、世界中のほとんどの政府は彼らの住居をスパイしているので、違法なことをしていなくても、これから身を守ることが役立つ場合があります。.

パラノイアと脅威モデルを決定する

妄想的であることは、以前は否定的な意味合いを持っていましたが、現在はそうではありません。残念ながら、多くの企業や機関があなたのデータや情報を手に入れようとしているのは事実です。この記事では、オンラインで身を守るために使用できる多くの実用的なアドバイスをお勧めします.

ただし、このリストのすべてを実装することは、困難で時間のかかる作業です。すべてを実装していただきたいと思いますが、それは現実的ではないことは承知していますが、少なくともいくつか試してみてください。実行する必要のある手順を決定するには、脅威モデルを決定します.

どの手順が役立つかを判断するには、メニュー項目をご覧ください。トピックに興味がある場合は、概要を読むことで理解を深めることができます。.

アドバイスで各セクションを閉じました。これらのアドバイスセクションは、そのトピックに関連する最初の一歩を踏み出すのに役立ちます。また、特定のトピックについて詳しく知ることができるように、役立つリンクを随所に配置しています。.

第3章:

オンラインの場合、を使用して追跡するのは比較的簡単です IPアドレス, そしてあなたの活動。これの主な原因はあなたのISPです。彼らはあなたのオンライン活動に関する情報を保持します。いつ使うのか、どのように使うのかなど.

残念ながら、彼らはこの情報を自分で使用し、広告主に渡し、必要に応じて政府に提供することさえあります。.

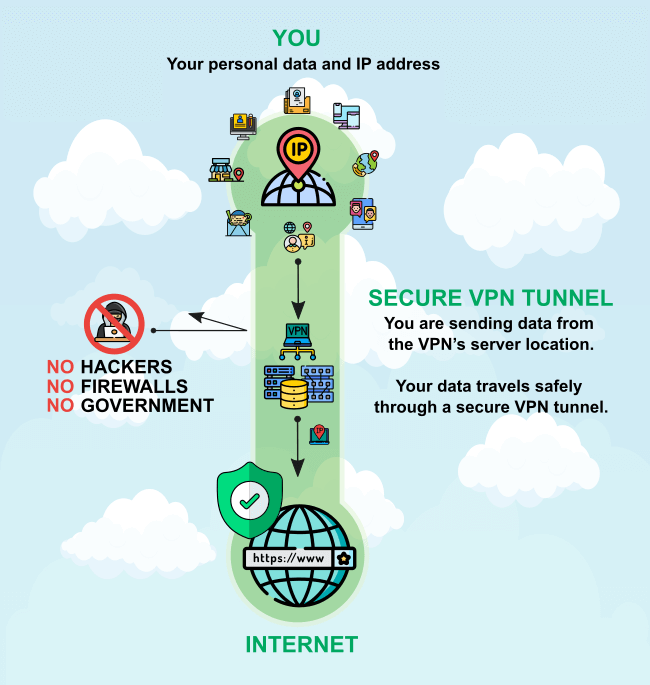

VPNを使用する

上記のように、インターネット接続を保護することは重要であり、 VPN 重要なステップです.

要するに、 VPNルート 選択したVPNのプライベートサーバーを介したデバイスのインターネット接続。これは、ISPがあなたとVPNの間で暗号化されたデータのみを見ることができ、世界の他の地域はあなたの場所をVPNサーバーの場所として見ることを意味します.

VPNを使用する利点をすぐに確認できます。あなたの場所はトラッカーから隠されています。これは、公共のWi-Fiを使用している場合に特に便利です。 VPNを使用すると、リージョンロックされたコンテンツにアクセスすることもできます。また、トレントを実行すると、ISPはアクティビティをログに記録できなくなります.

さらに、地域によって制限されている多くのサービスが世界中にあります。例えば Netflix お住まいの国によってコンテンツが異なり、BBCiPlayerは英国でのみご利用いただけます。 VPNを使用すると、現在地を偽装して、より広範囲のオンラインコンテンツにアクセスできます。.

比較

アトラスVPN

- 新しいVPNは十分にテストされていません

- 安価な有料サービス

- データ上限なし

Nord VPN

- 最速のVPN

- たくさんのサーバー

- 過去に1つのDNSリーク

Express VPN

- ほとんどのプライベートVPN

- 燃えるような速い

- すべてのVPNのほとんどのサーバーと国

SurfsharkVPN

- 素晴らしいスピード

- 優れたセキュリティ記録

- 新しいVPN

Torを使用する

残念ながら、VPNは完全ではなく、ブロックされる場合があります. TOR 素晴らしい選択肢です.

デジタルライフを保護する他の手段がない場合、Torはあなたに匿名性を与えます。オニオンネットワークとしても知られるTorは、無料のオープンソースネットワークであり、オンラインの匿名性を提供するブラウザです。.

Torは、主にWebを個人的に閲覧するために使用する必要があります。 Torは、他のアプリからのネットワークアクティビティを匿名化できないことに注意してください。 Steam、Messenger、またはSkype。オニオンネットワークにアクセスするには、最初にTorブラウザをダウンロードする必要があります。 Windows、Mac、Linux、Androidで利用できます.

Torは、世界中のサーバーまたはノードのネットワークを介して機能します。ブラウザからのトラフィックは、データが各ノードとの間を行き来するときに最初に暗号化されます。次に、宛先に到達すると、レイヤーの後に復号化されたレイヤーが表示されます。誰かがあなたのブラウザトラフィックを傍受した場合、彼らは最後のノードからしかデータを取得できませんでした。ソースに関する情報(あなた)と宛先に関する情報は暗号化されています.

Torが完全なプライバシーソリューションではない主な理由は、Webブラウジングであっても、その速度です。 Torは、すべての暗号化と復号化がバックグラウンドで行われるため、通常のブラウジングに比べて非常に低速です。これを使用して、地域が制限されたコンテンツにアクセスできますが、著しく遅くなります。言うまでもなく、セキュリティリスクから保護されているわけではありません。 Torブラウザーを使用する場合と比較して、最も安価なVPNオプションでさえ、平均的なユーザーにとってより優れたプライバシーと速度を提供します。.

全体として、Webの閲覧中に非常に高いレベルの匿名性が必要な場合は、VPNと組み合わせたTorブラウザーが理想的なソリューションになります。 Torだけでも、他に選択肢がない場合に役立ちますが、日常の使用に最適なソリューションにはほど遠いです。.

パブリックWiFi

私たちは皆、私たちの生活の中で少なくとも1つのパブリックWiFiに接続しており、特にデータ料金が高い場合、私たちの多くはそれらを定期的に使用しています。残念ながら、パブリックWiFiにはそれ自体の危険性が伴います.

最大の危険は、ネットワーク上の誰もがトラフィックを「スニッフィング」できることです。彼らはすべてを得ることができないかもしれませんが、彼らはしばしば多くの有用な情報を得ることができます。ソーシャルネットワークへのアクセス、アクセスしているWebサイトなどの情報。その人が十分に献身的であれば、収集した情報を悪意のある目的に使用することができます.

さらに、すべての接続は暗号化されておらず、パブリックWiFiを提供している人は、あなたが行っているすべてのことを見ることができます。スターバックスのような人が無料のWiFiをスパイする可能性は低いですが、そのコーナーのビストロやあなたが行くお買い得な洋服店はどうですか?個人データの収集と販売は、彼らにとって追加の収入源になる可能性があります。さらに悪いことに、彼らはWiFiを使用してデバイスを悪意のあるソフトウェアに感染させる可能性があります.

第4章:

上記では、インターネット接続全体の保護について説明しました。ただし、選択したソフトウェアでデータが収集された場合や、ブラウザがデータを収集した場合は、インターネット接続を非表示にするだけでは不十分です。.

ブラウザのフィンガープリント

人間の指紋と同様に、各コンピュータシステムには固有の指紋があり、マーケティング目的で識別および分離することができます。実際、あなたが非常にユニークなシステムを持っているなら、あなたが違法なことをした場合、それはあなたを迫害するためにさえ使われる可能性があります.

興味深いことに、Webサイトでさえ、この情報を使用して、より関連性の高い広告でターゲットを設定したり、システム内のエクスプロイトを見つけたりすることができます。たとえば、話す言語、システムに対する権限、拠点、使用しているデバイスなどを特定できます。.

ブラウザの選択

Webブラウジングについて話すときに関係する最大の要因の1つは、ブラウザーの選択です。 Chromeは最も人気のあるブラウザですが、最悪の選択でもあります。まず、データを積極的に共有することで知られるGoogleが所有しています。それは間違いなくあなたのデータを広告目的で使用します、そして誰もそれが実際にどれだけの情報を収集するかを本当に知りません.

幸い、ChromeのベースとなっているソフトウェアであるChromiumは、オープンソースで監査されています。したがって、バックドアや追跡機能を備えている可能性は限られています。このため、多くの企業が独自のブラウザを開発するためにそれを使用しています.

アドブロッカー

ブラウザの変更とは別に、アドブロッカーを使用して、ブラウザが追跡する内容や、アクセスしたWebサイトが収集できる情報を変更することもできます。使用できるアドブロッカーにはさまざまなものがあり、これらはブラウザごとに異なります。ただし、開始するには、お勧めします Ghostery, プライバシーアナグマ そして AdBlock.

Ghostery.com – ホームページ

Ghostery.com – ホームページ

これらのアドブロッカーは、データを封鎖状態に保つのに役立ちます。残念ながら、欠点は、拡張機能を追加するたびに、指紋がより一意になることです。これを克服する1つの方法は、多くのVPNが、ブラウザに到達する前に広告(場合によってはトラッカー)を除外する組み込みのAdBlockerを提供していることです。.

サーチエンジン

Googleはこの記事で取り上げ続けています。そのため、まだ写真を入手していない場合は、データを収集してサードパーティに販売します。したがって、彼らの主なサービスであるGoogle検索が最大の犯人であることは驚くべきことではありません。.

無料の検索エンジンを提供することで、企業が使用するデータを収集できる最大の方法です。これは、Google、Yahoo、Bingのすべてに共通するものです。サイズの違いにもかかわらず、最終目標は同じであり、関連する結果を提供することではありません。あなたの性格を知ることができるようになることです.

Googleは検索履歴を使用してあなたのプロフィールを作成し、データセットを組み合わせることで、このデータを使用して家族、近所、郡などのプロフィールを作成できます。安全な検索エンジンを使用すると、あなたを追跡している企業を止めるのに役立ちます.

第5章:

多くの人はそれを認識していませんが、あなたのプライベートなコミュニケーションでさえそれほどプライベートではありません。企業が私たちのオンライン行動を使用して私たちの広告をターゲティングすることと、私たちのプライベートメッセージをスキャンすることは別のことです!

Eメール

電子メールは、最も一般的にスキャンされるプライベート通信です。誰も実際にあなたのメールを個別に読むことはなく、これが起こらないようにするためのシステムが整っていますが、誰かが私たちの議論にアクセスできることを知ることはまだ楽しい考えではありません.

いつものように、ここでの最大の犯人はGmailを使ったGoogleです。多くの人がGMailアカウントを持っていますが、ほとんどの人が気付いていないのは、Googleがキーワードをスキャンし、これを広告に使用していることです。信じられませんか?メールに「添付ファイルを検索」と入力するだけです。ファイルを添付しない場合は、メールをスキャンするため、Googleから通知されます。!

個人的には、検索履歴を使用してGoogleについて心配することはありません。それは、探しているものをすばやく簡単に見つけることができるからです。ただし、私のメールは自分のものであり、自分と受信者にその内容を知らせたいだけです。.

このため、VPNと並んで、追跡が心配な場合に入手できる2番目に重要なツールは、プライベートで安全なメールアカウントを取得することです。.

メッセージング

プライベートコミュニケーションについては、さまざまなアプリを使用して毎日お互いにメッセージをやり取りしています。実際、私たちのほとんどは、複数のプラットフォームで友達と通信しています。たとえば、iMessage、Instagram、TikTok、WhatsApp、Slack、FacebookMessengerで1日でメッセージングを行うことができます。.

Whatsapp.com – ホームページ

Whatsapp.com – ホームページ

現実には、ほとんどの人は、純粋に周囲の人に基づいた幅広い通信方法を使用しています。これらの中には問題ないものもありますが、投げることができる限り信頼できないものもあります。良い面としては、WhatsApp(Facebookが所有していますが)やViberなどがありますが、FacebookMessengerとGoogleHangoutsがメッセージを監視していることは間違いありません。.

Messenger.com – メッセンジャーとつながる

Messenger.com – メッセンジャーとつながる

残念ながら、これらの通信のほとんどは暗号化も保護もされていません。つまり、メールと同じように、監視されている可能性が高いということです。メールと同様に、お勧めします ほとんどの主要な通信方法を回避する 追跡されたくない場合.

ソーシャルネットワーク

OK、このセクションでは何千もの単語を書くことができます。しかし、あなたは自分の時間とより良い関係があるので、あなたがそれを読んでいる可能性は低いです。つまり、ソーシャルネットワークの2つの主要な問題について説明します。どちらが心配なのかは、あなた次第です。残念ながら、これらはあなたが使用する可能性のあるすべての主要なソーシャルネットワークに適用されます。 Twitter、Facebook、Instagram、Pinterest、TikTokなど.

Twitter.com – ホームページ

Twitter.com – ホームページ

すべての主要なソーシャルネットワークは無料です。私たちが何かを知っていれば、製品が無料であれば、あなたはその製品です。これは、インターネット上の他のどこよりもここに当てはまります。ソーシャルネットワークはあなたのエンゲージメントから利益を得て、そのユーザーの一人一人について何千ものデータポイントを収集します。彼らはこれらのデータポイントを広告に使用するだけでなく、プラットフォームにより多くのエンゲージメントと支出をもたらすためにも使用します。それは終わりのないサークルです。残念ながら、他に選択肢がなく、友人や家族全員が使用しているため、ほとんどの人がそれらを使用し続けています。.

もう1つの懸念は、ソーシャルネットワークがソーシャルになるように設計されていることです。したがって、デフォルトでは、あなたはアカウントであり、公開するものなどは公開されています。残念ながら、ほとんどの人はこれに気づいておらず、設定を変更することはありません。犬のバスターのかわいい写真が心配なことだとは思わないかもしれませんが、これはまさにあなたが間違っているところです。私たち全員が嫌うセキュリティの質問を覚えておいてください。まさにその情報が役立つのです。ソーシャルエンジニアリングは台頭の1つであり、まさにこの理由からです。可能であれば、何も公開しないでください。.

第6章:

何よりもまず、身を守ることが重要です。しかし、あなたはあなたの周りの人々を決して忘れてはなりません.

世帯主であるかどうかに関係なく、世帯の一員である場合は、世帯主も教育する必要があります。残念ながら、インターネットの危険性にまだ気付いていない人の数は膨大です。あなたの義理の妹がTikTokであまりにも公開されているかどうか、あなたの弟 トレント, またはあなたのパートナーがどこでも同じパスワードを使用している場合、あなたは彼らを教育するのを助けるために社会的責任を負うべきです.

同様に、あなたが会社で働いているなら、あなたはあなたの仲間を教育することを探すべきであり、そして必要ならば管理者でもあるべきです。私たちは、計り知れない間違いやプライバシーの穴を目撃したあまりにも多くの企業で働いてきました.

あなたの周りの人々を教育する

あなたの周りの人々を保護するのを助ける最良の方法はおそらく最も簡単な-簡単な教育です。この記事を彼らと共有するか、時間をかけて彼らと話し、危険性を説明することができます。極端な例を使用する代わりに、信頼できる日常の事実と数字を使用することをお勧めします。たとえば、多くの人が Facebookケンブリッジアナリティカスキャンダル しかし、その後、ソーシャルネットワークを保護するために行動を起こす人はあまりいませんでした。.

ただし、データをどのように使用できるか、ソーシャルエンジニアリングを使用して貴重な情報を盗む方法について話し合うと、彼らは耳を傾ける可能性が高くなります。それはとにかく私たちの経験からです.

もちろん、あなたはあなたの周りの人々を最もよく知っているので、教育の方法を選ぶことは完全にあなた次第です.

フラッシュルーター

あなたの周りの人々を保護するもう一つの素晴らしい方法は、フラッシュルーターを使用することです。本質的に、フラッシュルーターを使用すると、WiFiネットワークをより適切に制御でき、最も重要なこととして、VPNクライアントを確実に実行できます。.

Flashrouters.com – ホームページ

Flashrouters.com – ホームページ

所有しているほとんどすべての電子機器には、ファームウェアがプリインストールされています。ファームウェアは、デバイスの主要な機能を有効にするために不可欠なソフトウェアです。 Wi-Fiルーターも例外ではありません。フラッシュルーターは一般的に使いやすく、フラッシュのプロセスは簡単ではなく、自分のルーターを知っている必要があるため、事前にフラッシュして購入することができます。 デフォルトルーターログインの詳細 他の多くの情報の中で.

FlashRouters.com フラッシュされたWiFiルーターの選択を提供します。 DD-WRTでフラッシュされるルーターの主な魅力は、組み込みのVPN機能にあります。 FlashRoutersプライバシーアプリを使用して、ルーターレベルでお気に入りのVPNプロバイダーに1つのステップでサインインできます。サポートされているVPNプロバイダーは次のとおりです。 ExpressVPN, NordVPN, そして サーフシャーク, 他の多くの中で.

IoTの安全性

最近の最大の懸念の1つは、IoTの安全性です。私たちの多くは現在、アパートにAmazonAlexaまたはGoogleHomeを持っています。それに加えて、ますます多くのモノのインターネットデバイスが定期的に市場に出回っています.

冷蔵庫でも、コーヒーメーカーでも、CCTVカメラでも、IoTの世界は私たちの生活をより快適にするかもしれませんが、まったく新しいレベルのリスクにさらされています。残念ながら、これらのデバイスの多くは実用性を念頭に置いて計画および作成されており、セキュリティとプライバシーは後回しになっています。.

何年にもわたって、数え切れないほどのIoTの恐怖がありました。最も IoTハッキングの有名なケースはCloudPetsです 会社がユーザーの詳細を漏らしただけでなく、ハッカーはテディをハッキングして所有者をスパイすることもできました。あなたが親なら、そのようなものほど不気味なものはありません.

第7章:

セキュリティマガジンとして レポート, アメリカ人は2019年に少なくとも4回パスワードを盗まれました.

侵害されたWebサイトは、小さくて目立たないアウトレットでもありません。 Facebookだけでも、808,500,000を超えるアカウントを公開する3つの主要なデータ侵害がありました。 First American Corporationは、8億8500万件のアカウント侵害でトップに立っています。 Microsoft、Zynga、Canva、Adobeもこのリストの一部です.

企業やWebサイトは、パスワードをテキストから読み取り不可能なコンテンツに変換する必要があります。このプロセスはハッシュと呼ばれます。単純なハッシュアルゴリズムと複雑なハッシュアルゴリズムがあります。しかし、彼らがそれを述べない限り、誰かがどちらを使用しているかを知る方法はありません。データ漏えいが発生し、パスワードが単純なアルゴリズムを使用してハッシュされている場合、またはさらに悪いことに、まったくハッシュされていない場合、ハッカーはパスワードを簡単に解読できます。.

回答として、一部のサイトでは、小文字/大文字、数字、または記号を組み合わせたパスワードを使用するように求められます。これらのパスワードが単純なアルゴリズムを使用してもハッシュされると、解読がより困難になります。現在、何千ものWebサイトが登録を必要としており、各パスワードを覚えるのは困難です。ハッカーが依存する次のステップは、私たちがオンラインで行動する方法にあります.

人々は同じまたは類似のものを使用する傾向があります パスワード 多くのウェブサイトのために。覚えやすいパスワードを使用することがよくあります.

パスワードマネージャーを使用する

最近では、立派なブラウザならどれでも、統合されたパスワードマネージャーを提供しています。ただし、パスワードを処理する最善の方法は、パスワードマネージャーを使用することです。パスワードマネージャーは、缶に書かれていることを正確に実行します。パスワードを管理します。すべてのパスワードマネージャーはデバイスと統合されているため、使いやすくなっています。ほとんどは、モバイルデバイス上のアプリのパスワードにも役立ちます.

Dashlane.com – 個人のための計画

Dashlane.com – 個人のための計画

パスワードボールトにアクセスするには、マスターキーとマスターパスワードだけでその内容を復号化できます。これらの設定方法は、サービスを提供している会社でさえ、これらがないとパスワードにアクセスできないようにするためのものです。したがって、これらを紛失した場合と同様に、パスワードを何度もリセットする必要があるため、これらを安全で安全な場所に保管してください。.

二要素認証を使用する

それを可能にするオンラインアカウントに設定したいことの1つは、2要素認証です。.

あなたはすでに1つの形式に精通しているかもしれません 二要素認証(2FA)のようなオーセンティケーターアプリの形で LastPass認証システム またはSMSの2要素.

SMSの2要素

2FAでは携帯電話を使用する必要があります。アカウントにログインするか、パスワードを変更するために、サービスプロバイダーはSMSを介してコードを送信します。あなたの電話にアクセスできるのはあなただけだと想定されていますが、あなたが sim-swapped, これは誰かがあなたのアカウントを盗むのを止めることはありません.

2FAアプリ

このため、SMSの2つの要素は、最近では安全でないと広く考えられています。そのため、人々は2番目のパスワードがテキストメッセージではなく携帯電話自体で生成される2FAアプリに頼ってきました。このように、攻撃者はあなたの電話またはキーを生成しているサービスサーバーにアクセスする必要があります.

2FAは簡単に設定でき、一度設定すれば、生活やアプリの使用に支障をきたすことはありません。.

ただし、これらのアプリでさえ 完璧ではありません. それがハードウェアキーが発明された理由です.

ハードウェアキー

ユニバーサル2要素認証またはU2Fは、安全なログインの新しい標準です。 U2Fでは、ユーザーはキートークンデバイスとU2Fをサポートするブラウザ(ChromeまたはFirefox)を持っている必要があります。このハードウェアトークンデバイスを使用すると、 YubiKey, どのアカウントにも安全にログインできます.

U2Fプロセスは、非対称暗号化に基づいています。トークンデバイスには、暗号化された秘密鍵が含まれています。互換性のあるブラウザは公開鍵を認識します。秘密鍵と公開鍵のペアの暗号化では、複雑な数学的アルゴリズムが使用されていることに注意してください。ペアはお互いなしでは意味がありません。ハッカーは、公開鍵に基づいて秘密鍵を解読するために、信じられないほどの量のリソースを使用する必要があります.

このアプローチは、いわゆる仲介者またはフィッシング攻撃を防ぎます。つまり、誰かがあなたの公開鍵にアクセスした場合、それはあなたのデバイスに保存されている秘密鍵とのみペアになっているため、使用できません。.

すべてのYubikeysを比較

YubiKey 5Ci

- Macユーザーに最適

- USB-CおよびLightningコネクタ

- 防水性と耐破砕性

YubiKey 5C

- Macユーザーに最適

- USB-Cコネクタ

- Lightningコネクタが必要ない場合は、20ドル節約できます

セキュリティキーNFC

- LastPass以外のユーザーに最適

- 5NFCの予算バージョン

- あまりお金をかけられないユーザーに最適

YubiKeyFIPSシリーズ

- 連邦労働者や請負業者に最適

- 最新のFIPSガイダンスから最高のオーセンティケーター保証レベルを満たします

- YubiKeyのすべてのバージョンで利用可能です

第8章:

過去のインターネット時代には、ウイルスはかつてあなたのPCに存在する可能性のある最大の脅威でした。ウイルス対策ソフトウェアが解決策として登場しました。しかし、2020年には、ウイルス対策ソフトウェアという用語に新しい意味があります。.

今日、真のコンピュータウイルスはまれになっています。 USA Cybersecurity Magazine 言う コンピュータウイルスは、すべての悪意のあるソフトウェアのわずか10%を占めています。ワームやトロイの木馬はより頻繁に発生しますが、それらもより危険な種類のマルウェアの影に隠れています.

ランサムウェアは、ハードドライブ上のすべてまたは一部の貴重なデータを暗号化します。ファイルを取り戻すには、復号化キーの代金を攻撃者に支払う必要があります。スパイウェアは、銀行口座の詳細などの機密情報を含むデータを収集します。アドウェアは、マシンに不要な広告を表示します。リストは続きます。ブラウザハイジャックによるボットネット、フィッシング攻撃、または悪意のある暗号通貨マイニング攻撃があります.

あなたのOSはあなたを保護しますか?

私たちの生活がデジタル化されるにつれ、マイクロソフトとアップルはプレインストールされたセキュリティサービスで対応しました。 Windows 10以降、MicrosoftはWindowsセキュリティセンターを通じて適切なソリューションを提供しており、AppleにはGatekeeperがあります.

ウイルス対策ソフトウェアを入手する必要がある理由

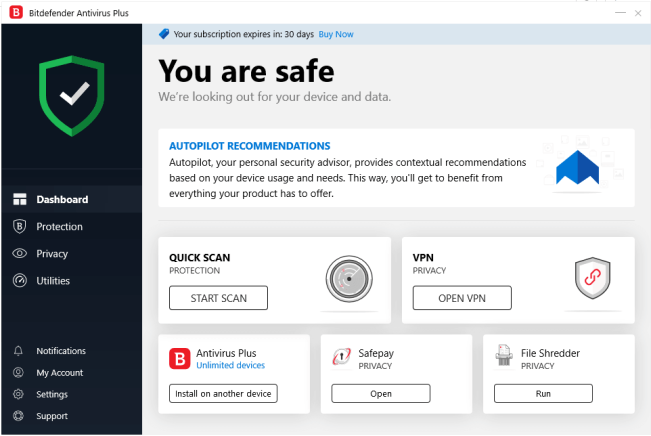

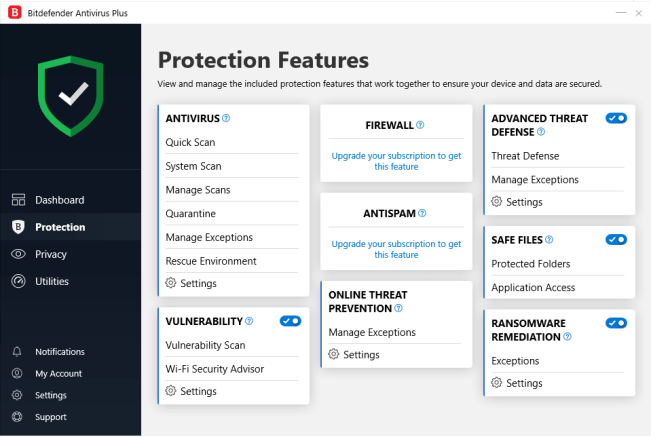

上位のウイルス対策ソリューションは、従来のウイルス対策保護をはるかに超えています。一部の攻撃者はシステムをクラッシュさせたいと考えていますが、ランサムウェアなどの攻撃にははるかに多くのお金がかかります。電子メールのチェック以外の目的でPCまたはMacを使用する場合は、最新のウイルス対策による保護が必要です。.

Bitdefender.com – 特徴

Bitdefender.com – 特徴

VPN、データ保護、データのオンラインボールトなどのサービスをすべて1つのパッケージで利用できます。まず、できるだけ多くの脅威をカバーするウイルス対策が必要になります。ウイルス対策会社は、オペレーティングシステムの製造元よりも迅速に脅威を検出し、データベースを更新します。これは、ゼロデイ攻撃を防ぐために不可欠です。さらに、まともなAVには、次のような追加のツールがあります。 Webセキュリティ、レスキューモード、安全なファイル削除、脆弱性評価など.

Bitdefender.com – 特徴

Bitdefender.com – 特徴

残念ながら、アンチウイルスは常にスキャンするため、PCのパフォーマンスにわずかな影響を及ぼします。ただし、中途半端なシステムを実行している場合は、気付かないでしょう。モバイルデバイスではもう少し目立ちますが、安全性の向上は、私たちの意見では、バッターの寿命にわずかな影響を与えるだけの価値があります.

アプリとソフトウェアを定期的に更新する

オペレーティングシステムまたは主要なソフトウェアに名前を付けてください。誰かがそれをハッキングしようとした可能性があります。残念ながら、これは誇張ではなく、現実の世界です。アプリやソフトウェアを使用している人が十分にいる場合は、それをハッキングすることで利益を得ることができます。個人データを収集する場合でも、さらに悪いことに財務データを収集する場合でも、誰かがそれからお金を稼ぐ方法を見つけるでしょう。.

iPhoneまたはWindows10 PCには、次にシャットダウンしたときにアップデートがあることを通知することが定期的に表示されます。実際、あなたはこれが定期的に静かであることに気付くかもしれません。これは、ソフトウェアに機能を追加することもありますが、多くの場合、セキュリティホールにパッチを適用します。残念ながら、プロバイダーがどれほど懸命に努力しても、99%のソフトウェアには脆弱性があります。そのため、OS、ソフトウェア、アプリを定期的に更新することが重要です.

第9章:

インターネット、パスワード、家族、およびコンピューターの保護について説明しました。ただし、それらのどれよりもおそらくもっと重要なことがあります。それがあなたのデータです.

データについて心配するとき、2つのことを心配する必要があります。データの盗難とデータの損失.

データ盗難の最も顕著な例は、冗談めかして次のように呼ばれます 「TheFappening」. これは重大な違反であり、2014年に500人を超える有名人の裸の写真がオンラインで流出しました。残念ながら、これは今日の世界で起こっているデータ盗難の多くの例の1つに過ぎず、有名人に限定されていません。.

一方、データの損失とは、データを失うことです。犬がノートパソコンを食べるという典型的なケースでも、iPhoneをトイレに落とすだけでも.

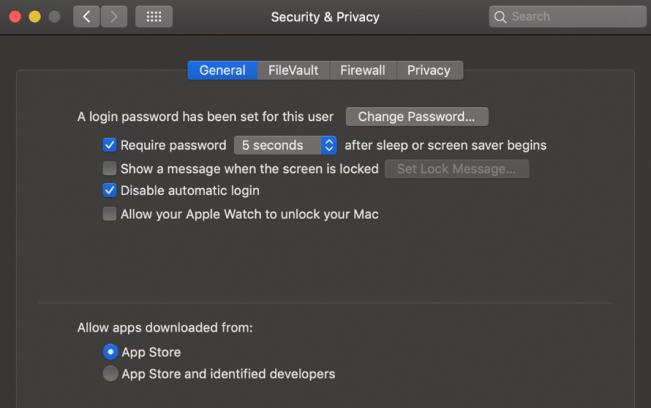

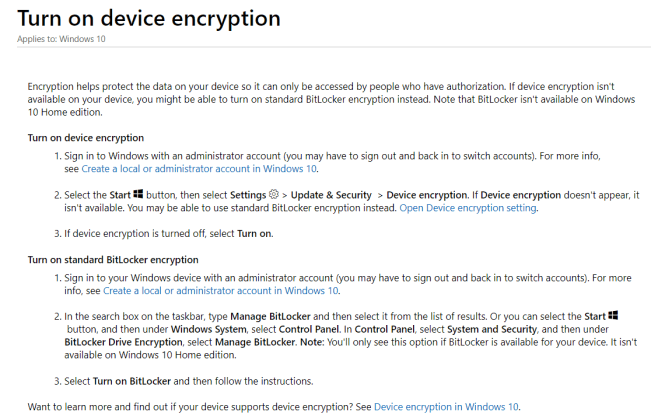

デバイスを暗号化する

ハードドライブを暗号化する必要がある最も明白な理由は盗難です。たとえば、誰かがあなたのラップトップを盗んだ場合、その人があなたのすべての情報にアクセスするのははるかに簡単です。あなたがビジネスユーザーであれば、HDにアクセスできる人なら誰でも、すべてのビジネス情報を入手できます。あなたがデスクトップユーザーであっても、ランサムウェアの攻撃者はあなたがあなたのデータを保護することを気にしないことを期待しています.

デバイスの暗号化をオンにする Microsoft.com

デバイスの暗号化をオンにする Microsoft.com

これが、最新のオペレーティングシステムにHDを暗号化するツールがバンドルされている理由です。 BitLocker forWindowsやFileVaultfor Macなどのアプリは、どちらもソフトウェア暗号化を提供します。ハードウェア暗号化機能が組み込まれているHDとSSDもあります。必ずオンにしてください。ハードウェア暗号化を備えたHDは少し高価ですが、より優れた保護を提供します.

暗号化と復号化に問題が1つなければ、すべて問題ありません。それらは、コンテンツを暗号化するために複雑な数式に依存しています。そのため、SSD全体の暗号化または復号化にはかなりの時間がかかる場合があります。たとえば、Microsoftは、500GBの暗号化に5時間かかると見積もっています。もちろん、時間を節約するために、HDの一部のみを暗号化することをいつでも選択できます.

バックアップ

そのため、不要なユーザーからデータを保護する方法について説明しました。しかし、人間の本性と不幸からデータを保護するのはどうですか?

ただし、一部のデータを失ったことがある場合は、これがいかに重要であるかがわかります。完全なバックアップ計画は、3-2-1メソッドと呼ばれます。つまり、データのコピーは常に3つ必要です。それらのうちの2つはバックアップであり、1つはオフサイトである必要があります。素人の言葉で言えば:あなたのPC、ローカル外付けハードドライブ、バックアップサービス.

私たちの多くが使用しているGDrive、Dropbox、iCloudなどの古典的な「バックアップ」サービスはたくさんありますが、これらは完璧ではありません。これは、コンピュータ上のすべてをバックアップするわけではないためです。したがって、これらは正しい方向への一歩ですが、完全なソリューションではありません.

第10章:

残念ながら、人生で最も重要なことの1つは、あなたの管理下にあるものが最も少ないことです。それがあなたの財政です。残念ながら、あなたは銀行からあなたのカードを受け取ります、しかしそれを超えて他のすべては彼らのコントロール下にあります。あなたはいつでもマットレスの下にあなたの現金を詰めるか、本物の金を買うことができました、しかしそれらは古い学校の戦術です。財務を簡単に管理できるようにするための優れた方法をいくつか紹介します.

暗号通貨を使用する

購入と資産を匿名に保つ最良の方法は、ビットコインを使用することです。ビットコインはその核心に匿名性の大きな可能性を秘めていますが、この可能性を利用するにはある程度の努力が必要です.

ビットコインユーザーのIDはすべて ビットコインウォレット 住所。ビットコイントランザクションはブロックチェーンネットワークで発生します。ブロックチェーンは、トランザクションの公開および分散型台帳です。これは、2つのウォレットアドレス間でこれまでに行われたすべてのトランザクションを誰もが見ることができることを意味します.

ビットコインを使用するときに匿名性を維持するための鍵は、ウォレットを保護することです。ウォレットには、ビットコインネットワークへの接続に使用される秘密鍵が含まれています。誰かがあなたの身元をあなたが使用したウォレットアドレスにリンクしない限り、あなたのビットコイン取引は匿名になります。たとえば、クレジットカードでBTCを購入している場合、データ侵害により身元が明らかになる可能性があります。クレジットカードをアカウントにリンクすることを提案すると同時に、オンラインウォレットを使用することを提案するオンライン取引所は、過去にデータ侵害に苦しんでいます。.

ハードウェアウォレットの財布は、BTCを保護するためのより良いソリューションを提供します。ハードウェアウォレットは、秘密鍵をオフラインで保存するデバイスです。ほとんどの場合切断されているため、マルウェア攻撃から安全です。そして、トップのハードウェアウォレットの財布にもセキュリティの追加の層があります。たとえば、ウォレットにアクセスするにはPINコードを入力する必要があります。あなたが探しているなら かなりの量の暗号を保存する あなたのハードウェアウォレットで、あなたの最良の選択はどちらかです Ledger Nano X または トレゾールモデルT.

比較

Ledger Nano X

- 画面:

- リリース済み: 2019年

- 価格: 119ドル

- ブルートゥース:

Ledger Nano S

- 画面:

- リリース済み: 2016年

- 価格: 59ドル

トレゾールモデルT

- 画面:

- リリース済み: 2018年

- 価格: 159ドル

- タッチスクリーン:

トレゾールワン

- 画面:

- リリース済み: 2013年

- 価格: 59ドル

コインカードとBitRefillを使用する

ビットコインやその他 暗号通貨 しばらく前から出回っていますが、それでもお金ほど毎日使うのは簡単ではありません。 BTCまたは他の暗号を取得し、それを保管することは、費やす機会よりはるかに進んでいます。多くの商人が支払い方法としてBTCを受け入れていますが、他の暗号を受け入れる主要な商人を見つけることはめったにありません。 BitRefillは、6つの暗号通貨を使用してさまざまなギフトカードとモバイルリフィルを購入することを可能にします.

Bitrefill.com – お支払い方法

Bitrefill.com – お支払い方法

それとは別に、BTCトランザクションは処理に10分以上かかる場合があり、手数料がかかります。ビットコインネットワーク料金は現在1ドル未満ですが、処理時間と同様に、取引量に応じて変動する可能性があります.

開発中および現在使用中の両方で、これらの問題に対するいくつかの解決策があります。コインカードまたは暗号デビットカードを使用すると、通常のデビットカードに暗号で資金を供給することができます.

一方、BitPayは、どこでも使用できるBitPayプリペイドマスターカードを提供します。残念ながら、それはあなたの身元を確認するために自分撮りと政府発行の文書を必要とします。したがって、より広く使用できますが、プライバシーの要素が削除されます.

使い捨てクレジットカードを使用する

匿名性を維持し、財務の管理を維持するためのもう1つの優れた方法は、使い捨てのクレジットカード/デビットカードを使用することです。これらはプリペイドデビットカードとも呼ばれます。名前が示すように、これらは1回の使用、または実際のカードの詳細を使用したくないサービスを対象としています。.

これらは、月額料金がかかるサービスにサインアップするときに特に役立ちます。使い捨てのクレジットカードを使用することで、サービスのキャンセルを忘れてお金を使う必要がなくなります。.

第11章:

データプライバシーとは ?

データプライバシーは、個人情報またはデータがどのように収集、共有、使用されるかに関連しています.

データセキュリティとは ?

データセキュリティは、外部の攻撃者や悪意による侵害からデータを保護します.

私の個人情報を保護する方法 ?

特にVPNを使用せずに、パブリックインターネット接続を避けてください。ソーシャルネットワーキングサイトで個人情報を共有しないでください。ウイルス対策を使用して、あらゆる種類のオンライン脅威からコンピューターを保護します。電子機器を暗号化します。あなたのために購入するビジネスを立ち上げることによって、あなたのアイデンティティからトラッカーを遠ざけてください。匿名性を維持し、ウォレットを保護するために、ビットコインを最大限に活用してください.

VPNはどのように私を保護しますか ?

VPN(仮想プライベートネットワーク)に接続すると、自分とアクセスしたいWebサイトの間に追加のサーバーを配置することになります。このサーバーはあなたのIPアドレスを変更し、あなたのブラウジング活動を暗号化します.

U2Fは安全ですか ?

誰かがあなたの公開鍵にアクセスした場合、それはあなたのデバイスに保存されている対応する秘密鍵とのみペアになっているため、使用できません。.

データを暗号化する必要があるのはなぜですか ?

データの暗号化により、個人を特定できる情報(PII)など、他の人にアクセスさせたくないデータを安全に保護できます。.

ビットコイン取引を追跡できますか ?

誰かがあなたの身元をあなたが使用したウォレットアドレスにリンクしない限り、あなたのビットコイン取引は匿名になります.